Mythen über sichere Passwörter – und wie Unternehmen sich besser schützen können

Die eindeutige Identifizierung bei wichtigen Programmen und Diensten ist mithilfe von Passwörtern sicher möglich – allerdings nur, wenn diese stark sind. Daran hakt es häufig. Das liegt auch daran, dass Regeln, die früher einmal galten, heute nicht mehr schützen. Wie moderner Passwortschutz aussehen muss.

Passwörter sind der Schlüssel zu Konten und sensiblen Daten in Unternehmen – und gleichzeitig ein Sicherheitsrisiko. Geraten sie in falsche Hände, dienen sie als Einfallstor für Cyberangriffe. Kompromittierte Anmeldedaten sind schuld an 80 Prozent aller Datenschutzverletzungen in Firmen, heißt es im „Data Breach Investigations Report 2022“ von Verizon.

Problematisch sind einerseits schwache und andererseits bereits kompromittierte Passwörter. Erschwert wird die Lage dadurch, dass sich Anforderungen an Passwörter im Laufe der Zeit geändert haben: Was einmal als sicher galt, ist es heute nicht mehr unbedingt. Einige Mythen halten sich hartnäckig.

Warum längere Passwörter allein nicht unbedingt sicher sind

In vielen Richtlinien heißt es, dass Passwörter acht Zeichen lang sein sollten. Das Problem: Das wissen auch die Hacker. In einer Studie der Sicherheitsexperten von SpecOps wurden Wortkombinationen untersucht, die Cyberkriminelle bei Brute-Force-Attacken nutzten. Ergebnis: 93 Prozent hatten acht Zeichen oder mehr. Auch noch längere Passwörter sind nicht unbedingt sicher: Knapp 40 Prozent der bei Angriffen verwendeten Passwörter waren der Untersuchung zufolge mindestens zwölf Zeichen lang. Oft wird zudem empfohlen, verschiedene Arten von Zeichen zu nutzen, so wie Buchstaben und Zahlen. Doch fast 70 Prozent der von Hackern benutzten Begriffe beherzigten auch diese Vorgabe.

Dass Passphrasen schützen, wenn sie nur eine bestimmte Zeichenzahl enthalten, ist also ein Mythos. Tatsächlich führen längere Passwörter häufig dazu, dass Angreifer leichteres Spiel haben. Denn damit sie sich solche Zeichenketten besser merken können, neigen Mitarbeiter dazu, möglichst unkomplizierte Wortkombinationen zu wählen. Diese enthalten dann Namen etwa von Sportvereinen, Künstlern oder sogar Jahreszeiten, wie SpecOps herausgefunden hat. Ein solches Kennwort nutzen sie dann für verschiedene Plattformen und teilen es womöglich noch mit Kollegen.

Einfache Begriffe und Wortkombinationen können Kriminelle aber mithilfe automatischer Brute-Force-Attacken blitzschnell erraten. Mit einem einzigen kompromittierten Passwort verschaffen sie sich dann Zugriff auf wichtige Dienste und Daten.

Die gleiche Gefahr droht übrigens mit dem Zwang, Passwörter häufig zu wechseln. Das National Institute of Standards and Technology (NIST) appellierte früher, alle 90 Tage ein neues Kennwort zu wählen. Doch der Rat ist kontraproduktiv: Er führt dazu, dass Mitarbeiter sich eher unsichere Passphrasen ausdenken, die sie sich leicht merken können. Die US-Behörde, die Technologiestandards festlegt, ist längst davon abgerückt.

Was Unternehmen für mehr Passwort-Sicherheit tun können

Damit Passwörter möglichst sicher sind, sollten Unternehmen unbedingt verschiedene Schutzmaßnahmen ergreifen. Zunächst gilt es zu definieren, welchen Anforderungen Passwörter im Betrieb genügen müssen. Sie können sich dabei an Empfehlungen verschiedener Organisationen anlehnen, etwa des Bundesamts für Sicherheit in der Informationstechnik (BSI) oder NIST.

Was ist ein starkes Passwort?

Ein Passwort sollte laut Grundschutz-Kompendium des BSI in jedem Fall mindestens acht bis zwölf Zeichen lang sein – muss es aber nicht. Bei dieser Länge ist entscheidend, dass die Zeichenkette möglichst komplex ist und vier Zeichenarten enthält (Klein- und Großbuchstaben, Zahlen und Sonderzeichen). Alternativ kann das Passwort mit 20 bis 25 Zeichen sehr viel länger sein, muss aber nicht so kompliziert sein. Zwei Zeichenarten genügen in dem Fall, so wie Groß- und Kleinbuchstaben.

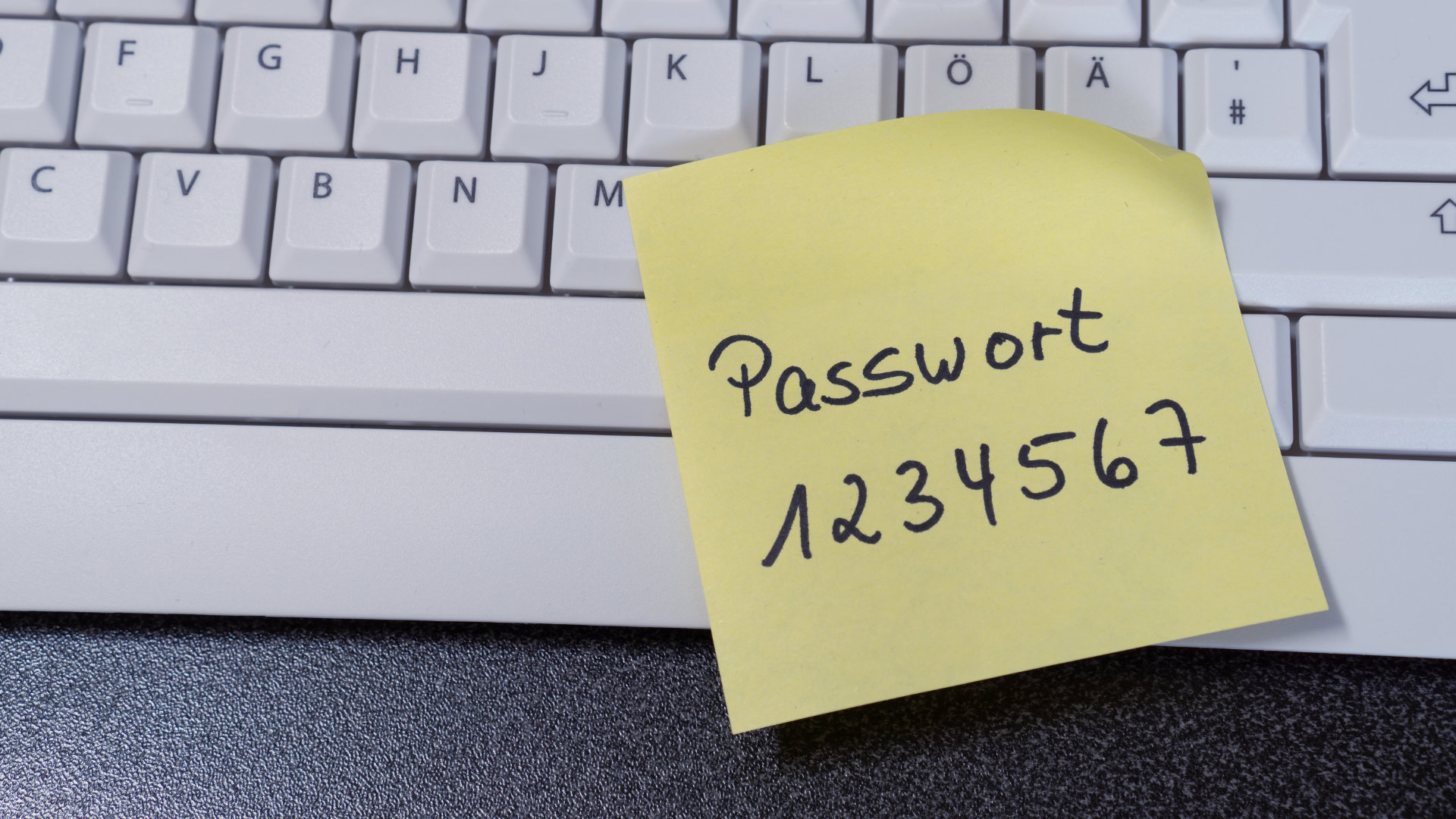

Es gibt aber weitere Anforderungen. Das Passwort darf keinesfalls leicht zu erraten sein. Tabu sind gängige Zeichenketten wie „123456“, „aaaa“, „asdf“, „Passwort“ oder persönliche Informationen wie der eigene Name, der der Firma oder des Haustiers. Auch Muster wie Ziffern an Anfang oder Ende sind verboten, beispielsweise 123.

An Arbeitsplatz-PCs rät das BSI zu sehr starken Passphrasen mit 20 und mehr Zeichen. Bei Brute-Force-Attacken sind sie kaum zu knacken.

Was Passwörter noch sicherer macht

- Nur ein Passwort pro Dienst: Ein starkes Passwort muss eigens für jede Anwendung erstellt und darf niemals mehrfach genutzt werden. Auch die erneute Verwendung eines Passworts darf nicht möglich sein.

- Passwort-Manager verwenden: Weil sich Mitarbeiter mehrere lange oder komplexe Passwörter schlecht merken können, kann laut BSI-Grundschutz-Empfehlungen der Einsatz eines Passwortmanagers sinnvoll sein. Darin werden Passphrasen verschlüsselt gespeichert.

- Vorgegebene Passwörter ändern: Im System enthaltene Initial-Kennwörter müssen durch starke Passphrasen ersetzt werden.

- Mehr-Faktor-Authentifizierung nutzen: Zusätzliche Sicherheit bieten weitere Authentisierungsmerkmale, etwa Zertifikate oder Mehr-Faktor-Authentisierung mithilfe von Token und Codes.

- Verschlüsselung: Passwörter müssen in der IT-Infrastruktur verschlüsselt übertragen und gespeichert werden, nie im Klartext.

- Kompromittierte Passwörter aufspüren: Bereits erbeutete Kennwörter tauchen auf Listen im Darknet auf. Unternehmen sollten das Active Directory auf vorhandene und bereits kompromittierte Passphrasen überprüfen. In dem zentralen Verzeichnisdienst von Microsoft werden Identitäten zur Autorisierung verwaltet. Dabei helfen externe Tools wie SpecOps Password Auditor.

Ausgetauscht werden müssen starke Kennwörter nur noch, wenn der Verdacht besteht, dass eine Passphrase kompromittiert ist. Der Zwang, die Passphrasen regelmäßig zu wechseln, sollte ansonsten wegfallen.

Die Alternative: Logins ganz ohne Passwort

Längst sind Lösungen verfügbar, bei denen eine Identifizierung via Passwort nicht mehr notwendig ist – vergessene, gestohlene oder schwache Passphrasen gehören damit der Vergangenheit an. Der offene Standard Fast IDdentity Online (FIDO) erlaubt mit seinen Protokollen eine passwortlose und verschlüsselte Zwei-Faktor-Authentifizierung. Anwender müssen dazu lokal einen Authenticator entsperren. Sie nutzen etwa biometrische Merkmale wie den Fingerabdruck oder ein Security-Token. Der auf dem Gerät gespeicherte lokale Schlüssel wird anschließend mit dem passenden öffentlichen Schlüssel auf dem Server abgeglichen. Für jeden Online-Dienst gibt es ein eigenes Schlüsselpaar.

Auch die zertifikatsbasierte Authentifizierung mit PKI Credentials kommt ohne Passwörter aus. Bei ihr kommen physische Smartcards und Software-Zertifikate zum Einsatz.

Fazit: Starke Passwörter sind lang und einzigartig

Starke Passwörter in Unternehmen müssen bestimmten Anforderungen genügen. Sie sollten beispielsweise möglichst lang sein, dürfen nicht für verschiedene Dienste genutzt werden und keinesfalls leicht zu erraten sein. Halten Unternehmen solche Regeln fest und setzen sie konsequent um, ist die IT-Infrastruktur besser vor Cyberangriffen geschützt.